7 نشانه هشداردهنده آلودگی به فیشینگ و راهکارهای مقابله با آن ⚠️

مقدمه:

در دنیای دیجیتال امروز، که مرزهای فیزیکی کمرنگ شده و اطلاعات به راحتی در فضای مجازی جابجا میشوند، امنیت سایبری به یکی از دغدغههای اصلی افراد و سازمانها تبدیل شده است. حملات فیشینگ، به عنوان یکی از رایجترین و خطرناکترین تهدیدات سایبری، میتوانند اطلاعات حساس شما را به سرقت برده و خسارات جبرانناپذیری به بار آورند. در این مقاله جامع، به بررسی عمیق حملات فیشینگ، انواع، خطرات و راهکارهای مقابله با آن میپردازیم. با ما همراه باشید تا با شناخت این تهدید پنهان، از خود و سازمان خود در برابر آن محافظت کنید!

فصل اول: فیشینگ: قلاب انداختن برای اطلاعات شما

1.1 فیشینگ: تهدیدی پنهان در دنیای دیجیتال

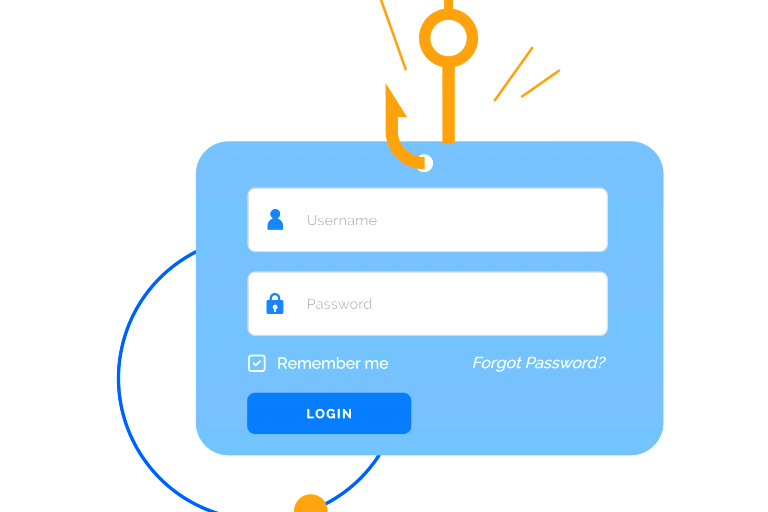

فیشینگ، نوعی حمله مهندسی اجتماعی است که در آن مهاجمان با استفاده از ایمیلها، پیامهای فوری یا وبسایتهای جعلی، سعی در فریب کاربران و سرقت اطلاعات حساس آنها دارند. این اطلاعات میتوانند شامل نام کاربری، رمز عبور، اطلاعات کارت اعتباری، اطلاعات حساب بانکی و سایر اطلاعات شخصی باشند. مهاجمان با جعل هویت سازمانها یا افراد معتبر، کاربران را فریب داده و آنها را به ارائه اطلاعات خود ترغیب میکنند.

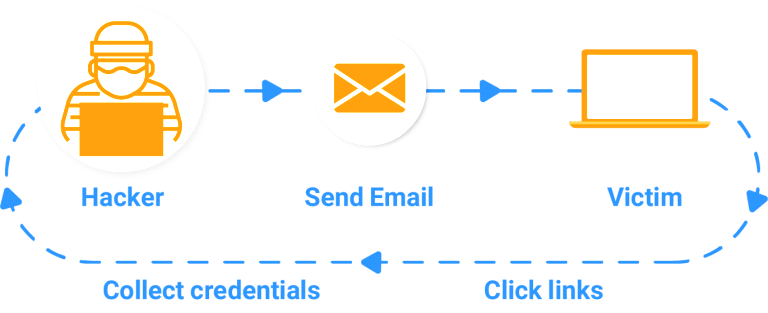

1.2 چگونه فیشینگ کار میکند؟ از طعمه تا شکار

حملات فیشینگ، معمولاً مراحل زیر را طی میکنند:

- ایجاد طعمه: مهاجم یک ایمیل، پیام فوری یا وبسایت جعلی ایجاد میکند که شباهت زیادی به یک سازمان یا فرد معتبر دارد. این طعمه، معمولاً حاوی یک لینک یا پیوست مخرب است. برای مثال، ممکن است ایمیلی دریافت کنید که ظاهراً از طرف بانک شما ارسال شده و از شما میخواهد برای بهروزرسانی اطلاعات حساب خود، روی یک لینک کلیک کنید.

- پخش طعمه: مهاجم طعمه را برای تعداد زیادی از کاربران ارسال میکند. این کار میتواند از طریق ایمیل، پیام فوری، شبکههای اجتماعی یا سایر روشهای ارتباطی انجام شود. هدف مهاجم، این است که حداقل تعدادی از کاربران، طعمه را باور کرده و بر روی لینک یا پیوست کلیک کنند.

- گول زدن قربانی: کاربر با دیدن طعمه، فریب خورده و بر روی لینک یا پیوست کلیک میکند. اینجاست که حمله فیشینگ به هدف خود میرسد.

- سرقت اطلاعات: با کلیک بر روی لینک یا پیوست، کاربر به یک وبسایت جعلی هدایت میشود یا بدافزاری بر روی دستگاه او نصب میشود. این وبسایت یا بدافزار، اطلاعات حساس کاربر را به سرقت میبرد. برای مثال، ممکن است از شما خواسته شود نام کاربری و رمز عبور خود را در یک صفحه ورود جعلی وارد کنید.

- سوء استفاده از اطلاعات: مهاجم از اطلاعات سرقت شده برای دسترسی به حسابهای کاربری، سرقت هویت، انجام تراکنشهای مالی غیرمجاز یا سایر اهداف مخرب استفاده میکند. با داشتن اطلاعات شما، مهاجم میتواند به راحتی به حسابهای بانکی شما دسترسی پیدا کند، از نام شما برای کلاهبرداری استفاده کند یا حتی اطلاعات شما را به دیگران بفروشد.

1.3 چرا فیشینگ هنوز هم موثر است؟ انسان، حلقه ضعیف امنیت

با وجود پیشرفتهای چشمگیر در زمینه امنیت سایبری، حملات فیشینگ هنوز هم به دلایل زیر موثر هستند:

- سادگی و مقیاسپذیری: ایجاد ایمیلها یا وبسایتهای جعلی، به تخصص فنی بالایی نیاز ندارد و مهاجمان میتوانند به راحتی این طعمهها را برای تعداد زیادی از کاربران ارسال کنند. با صرف زمان و هزینه کم، میتوانند هزاران ایمیل فیشینگ ارسال کنند و منتظر بمانند تا تعدادی از کاربران، طعمه را باور کنند.

- استفاده از مهندسی اجتماعی: مهاجمان از تکنیکهای مهندسی اجتماعی برای فریب کاربران استفاده میکنند. آنها با استفاده از احساسات، ترس، طمع یا کنجکاوی کاربران، آنها را به انجام اقدامات ناخواسته ترغیب میکنند. برای مثال، ممکن است ایمیلی دریافت کنید که ظاهراً از طرف یک دوست ارسال شده و حاوی لینکی به یک ویدیوی خندهدار است. اما با کلیک بر روی لینک، به یک وبسایت جعلی هدایت میشوید که بدافزاری را بر روی دستگاه شما نصب میکند.

- سودآوری بالا: حملات فیشینگ، میتوانند برای مهاجمان بسیار سودآور باشند. با سرقت اطلاعات حساس، آنها میتوانند به حسابهای بانکی دسترسی پیدا کنند، هویت افراد را سرقت کنند، باج افزار منتشر کنند و از راههای مختلف دیگر کسب درآمد کنند. متاسفانه، این سودآوری بالا، باعث شده تا حملات فیشینگ به یکی از رایجترین جرایم سایبری تبدیل شوند.

فصل دوم: انواع حملات فیشینگ: از عمومی تا هدفمند

2.1 فیشینگ عمومی: پرتاب تور به امید صید

در حملات فیشینگ عمومی، مهاجمان ایمیلهای فیشینگ را به طور انبوه برای تعداد زیادی از کاربران ارسال میکنند. هدف آنها، این است که حداقل تعدادی از کاربران، طعمه را باور کرده و بر روی لینک یا پیوست کلیک کنند. این نوع حملات، معمولاً از تکنیکهای مهندسی اجتماعی سادهتر استفاده میکنند و طعمهها، ممکن است حاوی اشتباهات املایی یا گرامری باشند.

2.2 فیشینگ نیزهای: هدفگیری دقیق برای شکار بزرگ

در حملات فیشینگ نیزهای، مهاجمان یک فرد یا سازمان خاص را هدف قرار میدهند. آنها قبل از ارسال طعمه، اطلاعاتی در مورد هدف خود جمعآوری میکنند تا طعمه را شخصیسازی کرده و احتمال موفقیت حمله را افزایش دهند. این نوع حملات، معمولاً از تکنیکهای مهندسی اجتماعی پیچیدهتر استفاده میکنند و طعمهها، ممکن است حاوی اطلاعات شخصی یا سازمانی باشند که برای هدف جذاب باشد.

2.3 والینگ: شکار نهنگهای بزرگ

والینگ، نوعی حمله فیشینگ نیزهای است که در آن مهاجمان افراد رده بالا مانند مدیران عامل، سیاستمداران یا سلبریتیها را هدف قرار میدهند. این نوع حملات، معمولاً بسیار پیچیده هستند و به برنامهریزی و تحقیقات زیادی نیاز دارند. مهاجمان، ممکن است از تکنیکهای مختلفی مانند جعل ایمیل، جعل وبسایت و مهندسی اجتماعی برای فریب هدف خود استفاده کنند.

فصل سوم: خطرات حملات فیشینگ: از سرقت اطلاعات تا خسارات مالی

3.1 سرقت اطلاعات: از دست دادن گنجینههای دیجیتال

حملات فیشینگ، میتوانند منجر به سرقت اطلاعات حساس مانند نام کاربری، رمز عبور، اطلاعات کارت اعتباری، اطلاعات حساب بانکی و سایر اطلاعات شخصی شوند. این اطلاعات، میتوانند برای دسترسی به حسابهای کاربری، سرقت هویت، انجام تراکنشهای مالی غیرمجاز یا سایر اهداف مخرب استفاده شوند.

3.2 خسارات مالی: از ضررهای کوچک تا ورشکستگی

حملات فیشینگ، میتوانند باعث ضررهای مالی قابل توجهی برای افراد و سازمانها شوند. مهاجمان، میتوانند از اطلاعات سرقت شده برای انجام تراکنشهای مالی غیرمجاز، خالی کردن حسابهای بانکی، خرید کالا و خدمات به نام قربانی یا سایر اهداف مخرب استفاده کنند.

3.3 آسیب به اعتبار: از دست دادن اعتماد

حملات فیشینگ، میتوانند به اعتبار افراد و سازمانها آسیب برسانند. اگر اطلاعات حساس شما به سرقت برود، ممکن است اعتماد مشتریان، شرکا یا سرمایهگذاران خود را از دست بدهید. همچنین، ممکن است با شکایتهای قانونی یا جریمههای سنگین مواجه شوید.

فصل چهارم: راهکارهای مقابله با فیشینگ: از آموزش تا تکنولوژی

4.1 آموزش و آگاهیبخشی: سلاحی قدرتمند در برابر فیشینگ

یکی از مهمترین راهکارهای مقابله با فیشینگ، آموزش و آگاهیبخشی به کاربران است. کاربران باید با انواع حملات فیشینگ، تکنیکهای مهندسی اجتماعی و روشهای شناسایی ایمیلها و وبسایتهای جعلی آشنا شوند. همچنین، باید به آنها آموزش داده شود که چگونه اطلاعات حساس خود را به طور ایمن در فضای مجازی به اشتراک بگذارند.

4.2 احراز هویت چند عاملی (MFA): لایهای امنیتی برای حسابهای کاربری

احراز هویت چند عاملی (MFA)، یک لایه امنیتی اضافی برای حسابهای کاربری شما فراهم میکند. با فعال کردن MFA، برای ورود به حساب کاربری خود، علاوه بر نام کاربری و رمز عبور، به یک کد تایید نیز نیاز خواهید داشت. این کد تایید، معمولاً به تلفن همراه شما ارسال میشود. با استفاده از MFA، حتی اگر رمز عبور شما به سرقت برود، مهاجمان نمیتوانند به حساب کاربری شما دسترسی پیدا کنند.

4.3 احراز هویت یکپارچه (SSO): ورود آسان و امن به برنامهها

احراز هویت یکپارچه (SSO)، به شما امکان میدهد تا با استفاده از یک نام کاربری و رمز عبور، به چندین برنامه مختلف دسترسی پیدا کنید. با استفاده از SSO، نیازی نیست برای هر برنامه، نام کاربری و رمز عبور جداگانهای را به خاطر بسپارید. همچنین، SSO میتواند امنیت حسابهای کاربری شما را افزایش دهد، زیرا از شما خواسته میشود تا از رمز عبور قویتری استفاده کنید.

4.4 نرمافزارهای امنیتی: سپر دفاعی در برابر بدافزارها

نصب نرمافزارهای امنیتی مانند آنتیویروس، ضد بدافزار و فایروال، میتواند به شما در محافظت از دستگاه خود در برابر بدافزارها کمک کند. این نرمافزارها، میتوانند بدافزارها را شناسایی و حذف کنند، از نصب برنامههای مخرب جلوگیری کنند و ترافیک شبکه شما را برای فعالیتهای مشکوک بررسی کنند.

4.5 بهروزرسانی سیستم عامل و برنامهها: بستن درهای نفوذ

همیشه سیستم عامل و برنامههای دستگاه خود را بهروز نگه دارید. بهروزرسانیها، اغلب شامل وصلههای امنیتی هستند که میتوانند آسیبپذیریهای امنیتی را برطرف کنند و از نفوذ بدافزارها به دستگاه شما جلوگیری کنند.

4.6 بررسی دقیق ایمیلها و لینکها: هوشیاری در برابر طعمهها

قبل از کلیک بر روی هر لینکی در ایمیل یا پیام فوری، آدرس فرستنده و محتوای پیام را به دقت بررسی کنید. اگر پیام مشکوک به نظر میرسد، از کلیک بر روی لینک یا باز کردن پیوست خودداری کنید. همچنین، میتوانید با موس خود بر روی لینک شناور شوید تا آدرس واقعی آن را ببینید.

4.7 استفاده از رمز عبور قوی: قفل محکم برای اطلاعات شما

برای حسابهای کاربری خود از رمز عبور قوی استفاده کنید. رمز عبور قوی، باید حداقل 8 کاراکتر داشته باشد و شامل حروف بزرگ و کوچک، اعداد و نمادها باشد. همچنین، از استفاده از رمز عبور یکسان برای چندین حساب کاربری خودداری کنید.

4.8 پشتیبانگیری از اطلاعات: نجات اطلاعات در صورت حمله

به طور منظم از اطلاعات مهم خود نسخه پشتیبان تهیه کنید. در صورت آلوده شدن دستگاه شما به بدافزار یا سرقت اطلاعات، میتوانید از نسخه پشتیبان برای بازیابی اطلاعات خود استفاده کنید.

فصل پنجم: پرسشهای متداول

5.1 آیا گوشیهای آیفون هم به بدافزار آلوده میشوند؟

بله، اگرچه گوشیهای آیفون به دلیل سیستم عامل بسته خود، کمتر در معرض بدافزارها قرار دارند، اما همچنان امکان آلوده شدن آنها وجود دارد. مهاجمان، میتوانند از آسیبپذیریهای امنیتی در برنامهها یا سیستم عامل iOS برای نفوذ به گوشیهای آیفون استفاده کنند.

5.2 چگونه میتوانم بفهمم که گوشی من به بدافزار آلوده شده است؟

با مشاهده علائمی مانند افزایش غیرعادی مصرف اینترنت، نمایش تبلیغات عجیب، تخلیه سریع باتری، از کار افتادن برنامهها، کند شدن دستگاه، گرم شدن بیش از حد دستگاه و … میتوانید به آلوده شدن گوشی خود به بدافزار مشکوک شوید.

5.3 آیا نصب آنتیویروس برای گوشی ضروری است؟

بله، نصب آنتیویروس برای گوشی ضروری است، زیرا میتواند از گوشی شما در برابر بدافزارها محافظت کند و از سرقت اطلاعات شما جلوگیری کند. آنتیویروسها، میتوانند بدافزارها را شناسایی و حذف کنند، از نصب برنامههای مخرب جلوگیری کنند و ترافیک شبکه شما را برای فعالیتهای مشکوک بررسی کنند.

5.4 اگر گوشی من به بدافزار آلوده شد، چه کاری باید انجام دهم؟

میتوانید از روشهایی مانند راهاندازی گوشی در حالت Safe Mode، نصب آنتیویروس یا بازگرداندن گوشی به تنظیمات کارخانه برای حذف بدافزار استفاده کنید. همچنین، میتوانید از یک متخصص امنیت سایبری کمک بگیرید.

5.5 چگونه میتوانم از آلوده شدن گوشی خود به بدافزار جلوگیری کنم؟

با رعایت نکاتی مانند دانلود برنامهها از منابع معتبر، بررسی مجوزهای برنامهها، بهروزرسانی سیستم عامل و برنامهها، عدم کلیک بر روی لینکهای مشکوک، استفاده از رمز عبور قوی، پشتیبانگیری از اطلاعات و … میتوانید از آلوده شدن گوشی خود به بدافزار جلوگیری کنید.

فصل ششم: فیشینگ در شرایط بحرانی: سوءاستفاده از ترس و اضطراب

در شرایط بحرانی مانند بلایای طبیعی، حملات تروریستی یا همهگیریها، افراد به دنبال اطلاعات و راهنمایی هستند. مهاجمان فیشینگ، از این شرایط سوءاستفاده کرده و با ارسال ایمیلها یا پیامهای جعلی که ظاهراً از طرف سازمانهای دولتی، سازمانهای امدادی یا سایر منابع معتبر ارسال شدهاند، سعی در فریب کاربران و سرقت اطلاعات آنها دارند.

مثال: در طول همهگیری کرونا، مهاجمان فیشینگ، ایمیلهایی را ارسال میکردند که ظاهراً از طرف سازمان بهداشت جهانی یا وزارت بهداشت ارسال شده بودند و حاوی اطلاعاتی در مورد ویروس کرونا یا راههای پیشگیری از آن بودند. این ایمیلها، حاوی لینکهایی به وبسایتهای جعلی بودند که بدافزارها را بر روی دستگاه کاربران نصب میکردند یا اطلاعات حساس آنها را به سرقت میبردند.

نکات مهم برای پیشگیری از فیشینگ در شرایط بحرانی:

- به منبع اطلاعات توجه کنید. اطلاعات را فقط از منابع معتبر مانند وبسایتهای رسمی سازمانهای دولتی یا سازمانهای امدادی دریافت کنید.

- به آدرس فرستنده و محتوای پیام دقت کنید. اگر پیام مشکوک به نظر میرسد، از کلیک بر روی لینک یا باز کردن پیوست خودداری کنید.

- با موس خود بر روی لینک شناور شوید تا آدرس واقعی آن را ببینید.

- از طریق تلفن یا سایر روشهای ارتباطی، با سازمان یا فرد فرستنده تماس بگیرید تا صحت پیام را تایید کنید.

- در شرایط بحرانی، هوشیاری خود را حفظ کنید و فریب طعمههای فیشینگ را نخورید.

فصل هفتم: نتیجهگیری: هوشیاری، کلید مقابله با فیشینگ

حملات فیشینگ، یک تهدید جدی برای امنیت سایبری هستند و میتوانند اطلاعات حساس شما را به سرقت برده و خسارات جبرانناپذیری به بار آورند. با شناخت انواع حملات فیشینگ، تکنیکهای مهندسی اجتماعی و روشهای شناسایی ایمیلها و وبسایتهای جعلی، میتوانید از خود و سازمان خود در برابر این تهدید محافظت کنید. همچنین، با استفاده از راهکارهای امنیتی مانند احراز هویت چند عاملی، احراز هویت یکپارچه، نرمافزارهای امنیتی، بهروزرسانی سیستم عامل و برنامهها، بررسی دقیق ایمیلها و لینکها، استفاده از رمز عبور قوی و پشتیبانگیری از اطلاعات، میتوانید احتمال موفقیت حملات فیشینگ را به حداقل برسانید. هوشیاری، کلید مقابله با فیشینگ است. با هوشیاری و رعایت نکات امنیتی، میتوانید از خود و اطلاعات خود در برابر این تهدید محافظت کنید.